Reklame

Malware, der er målrettet mod browseren, er ikke noget nyt. Men malware der erstatter en allerede eksisterende browser med en, der er designet til at spore online bevægelser, kapre søgetrafik og udfylde hver side med uønskede annoncer? Ja, det er ret interessant.

EFast-browseren blev opdaget af MalwareBytes-teamet for få dage siden, og det gør alt det ovenstående, og mere.

Trækker en eFast One

Det værste ved eFast Browser er måske, at medmindre du er særlig opmærksom, kan du måske ikke engang bemærke, at den er der, da det kræver store smerter at camouflere sig selv.

For det første ser det ud og føles som bona-fide Chrome browser Den nemme guide til Google ChromeDenne Chrome brugervejledning viser alt hvad du har brug for at vide om Google Chrome browser. Det dækker det grundlæggende ved brug af Google Chrome, der er vigtigt for enhver begyndere. Læs mere , som det er bygget på Chromium-browseren. Dette er i det væsentlige den fuldstændige open-source version af Chrome, med nogle proprietære komponenter fjernet.

Forbløffende har udviklerne endda designet logoet, så det ligner den ikoniske Chrome “Spiral”.

Forbavsende. eFast slipper endda fra Googles logo. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@matthewhughes) 19. oktober 2015

Men adfærdsmæssigt er det meget lig med anden ondsindet adware. Det starter med at afinstallere den officielle version af Chrome. Når du bruger den som en browser, sporer eFast og indsætter reklamer på hver eneste webside, du besøger. Det kaprer din søgetrafik og forsøger at dirigere dig til andre ondsindede sider.

Det forbinder sig også med et bredt smorgasbord af filformater, måske for at få brugere til at bruge det mere. Disse formater er:

- gif

- htm

- html

- jpeg

- jpg

- png

- shtml

- WebP

- XHT

- xhtml

Det knytter sig også til følgende URL-foreninger:

- ftp

- http

- https

- irc

- mailto

- mms

- nyheder

- nntp

- sms

- smsto

- tel

- urne

- webcal

Motivationerne bag eFast-browseren er naturligvis rent økonomiske.

Malware-udviklere er overvældendemotiveret af økonomiske grunde Hvad motiverer folk til at hacke computere? Tip: PengeKriminelle kan bruge teknologi til at tjene penge. Du ved det. Men du vil blive overrasket over, hvor geniale de kan være, fra at hacke og videresælge servere til at konfigurere dem som lukrative Bitcoin-minearbejdere. Læs mere , og dette er ingen undtagelse. Faktisk står det for at tjene producenterne en anstændig mængde kontanter, da deres annoncer vises på hvert eneste websted, du besøger. Det store potentiale for ulovlig penge at tjene er, hvad der driver malware-udviklere til at målrette browseren.

Attraktionen af browseren

Browseren har altid malet et lokkende mål for malware-udviklere, simpelthen på grund af hvordan vi bruger det, og hvor ofte vi bruger det. For mange er deres computeroplevelse helt baseret i browseren.

I det mindste bruger langt de fleste af os vores webbrowsere til socialt netværk, underholdning og shopping. Derudover bruger mange flere det som til kontorproduktivitet, da produkter som Google Drive grundigt har erstattet Microsoft Office, og Gmail har alt undtagen erstattet Outlook og Exchange.

Da browseren har en sådan anset position, giver den en lokkende mulighed for malware-udviklere. På deres mest godartede kan de blot indsætte uønskede annoncer og kapre søgetrafik, men som værst kan de stjæle adgangskoder, legitimationsoplysninger og bankoplysninger.

Google, til deres ære, har indset truslerne mod deres egen browser og har gjort deres bedste for at gøre det så sikkert som muligt.

Hver Chrome-fane er tæt sandkasset, og Google har gjort store smerter for at gøre det ekstremt svært for drev-ved-downloads at finde sted. I maj i år traf Google beslutningen om at forbyde udvidelser, der ikke er webshop. Hvis du vil offentliggøre din egen Chrome-udvidelse, skal den gå gennem Google og deres strenge kodeanalyse.

Som InfoSecTaylorSwift så opmærksomt påpegede, er Chrome nu så sikkert, den eneste måde at angribe browseren er at erstatte det.

Største forslag til Chrome-teamet om, at det bliver så svært at kapre Chrome, at malware bogstaveligt talt skal _placere det_ for effektivt at angribe.

- SecuriTay (@SwiftOnSecurity) 16. oktober 2015

Hvem står bag det?

På nuværende tidspunkt ved vi, at eFast-browseren kommer med nogen ret forfærdelig opførsel, og vi ved, at den installeres uhyggeligt på folks computere. Men hvem har faktisk lavet det?

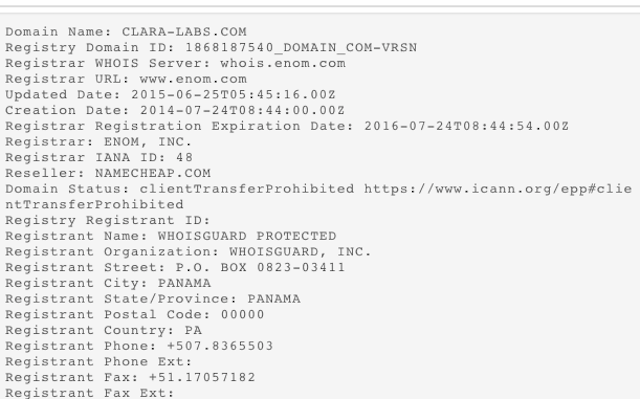

Et godt udgangspunkt er at se på dets digitale certifikat. Dette er underskrevet af "CLARALABSOFTWARE" med "clara-labs.com" opført som det tilknyttede domænenavn.

Deres valg af navn var næsten bestemt ikke en ulykke. Det ligner ikke kun tæt på andre teknologivirksomheder (som den britiske ISP Claranet), det lyder også som hvad et legitimt techfirma ville kalde sig selv.

Derefter forespurgte jeg deres Whois-rekord. Dette er en offentligt tilgængelig registrering af, hvem der ejer webstedet, og indeholder deres kontaktoplysninger. Det er imidlertid muligt at “fravælge” Whois ved hjælp af en tredjeparts tilsløringstjeneste, som f.eks. WhoisGuard. Det er ikke overraskende, hvad de har gjort her.

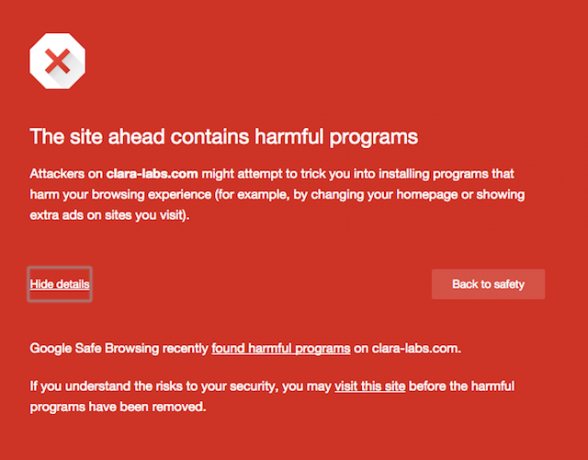

Så jeg besluttede at besøge Clara Labs hjemmeside (vi vil ikke linke direkte til den) for at se, om jeg kunne finde nogen identificerbare oplysninger. Det er værd at påpege, at når du besøger det med Chrome, advarer Google dig om ikke at fortsætte videre, og siger, at det er en kendt distributør af malware.

Da jeg besøgte, var stedet meget belastet takket være den trafik, der blev genereret af den enorme medieinteresse, det er set i de sidste par dage.

Da det endelig indlæste, blev jeg lidt undervældet. Det meste af indholdet var den type kedelige webkopi, der garanteres får dine øjne til at glasere. Det sprang for det meste om at "berige brugeroplevelsen" gennem deres "smarte annonceplatform", næsten som om folk skulle være taknemmelig.

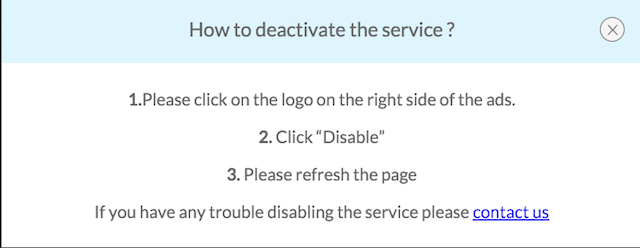

Mere interessant, det kommer med enkle instruktioner om, hvordan du deaktiverer de indbyggede annoncer:

Skønt du er i den position, hvor du har installeret den, ville du være meget bedre til at afinstallere det helt.

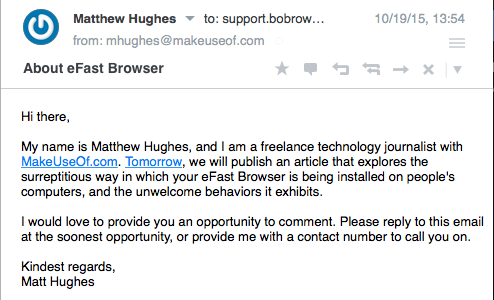

Der var ikke meget kontaktoplysninger på webstedet. Der var ikke noget, der sagde, hvem der kørte det, eller hvilken jurisdiktion de var baseret på. Der var intet kontaktnummer eller postadresse. der var dog en e-mail-adresse. Jeg har kontaktet og bedt om en kommentar.

Jeg opdaterer dette indlæg, hvis de svarer, men jeg får ikke mine forhåbninger op.

Slip af eFast-browseren

Tror du, at du er blevet inficeret? Nå, der er en simpel test. Skriv "chrome: // chrome" i adresselinjen. Hvis du ser noget, der siger "Om eFast", er du bestemt blevet inficeret.

Hvis det ikke er der, men du stadig ser mærkelig opførsel, kan dit problem komme fra en anden kilde. Download et anti-malware-program, og udfør nogle undersøgelser. Vi har også nogle generelle råd om, hvordan man gør det håndtere kaprede browsere Sådan renses en kapret webbrowserHvad er mere frustrerende end at starte Firefox kun for at se, at din startside er blevet ændret uden din tilladelse? Måske har du endda fået en skinnende ny værktøjslinje. Disse ting er altid nyttige, ikke? Forkert. Læs mere og specifikt hvordan man fjerner Chrome 3 vigtige trin for at slippe af med Chrome-kaprere inden for få minutterHar du nogensinde åbnet din valgte browser og blev mødt med en bisarr udseende startside eller en grim værktøjslinje limet til toppen af siden? Gendan din browser til tip-top form. Læs mere .

Hvis du er inficeret med eFast, ville du være klog at downloade MalwareBytes (som vi første gang dækket i 2009 Stop & Slet Spyware Med Malwarebytes til WindowsDet er måske ikke så funktionsfyldt som Spybot Search and Destroy, som har et latterligt antal værktøjer, men det er et meget let alternativ med god spyware-dækning. Læs mere ). Udviklerne af dette var dem, der opdagede eFast, og deres antivirus har de korrekte definitioner for at fjerne det.

Blev du inficeret af eFast? Kender der nogen der var? Fortæl mig om det i kommentarerne nedenfor.

Billedkreditter:Red Devil's hands af Alex Malikov via Shutterstock

Matthew Hughes er en softwareudvikler og forfatter fra Liverpool, England. Han findes sjældent uden en kop stærk sort kaffe i hånden og forguder absolut sin Macbook Pro og hans kamera. Du kan læse hans blog på http://www.matthewhughes.co.uk og følg ham på twitter på @matthewhughes.