Reklame

Når du begynder at tænke på alle de ting, der kan gå galt, når du surfer på Internettet, begynder internettet at se ud som et temmelig skræmmende sted. Heldigvis bliver internetbrugere som helhed langt mere kyndige og bedre til at anerkende risikabel online opførsel.

Mens sider med et dusin downloadknapper - eller automatisk afkrydsningsfelter, der narrede os til at downloade ting, som vi ikke ønskede, er - ikke længere så effektiv som de engang var, det betyder ikke, at der ikke er hackere derude lige nu, der prøver at komme op med nye metoder til bedrag De seneste Internet-sikkerhedstrusler, som du skal være opmærksom påSikkerhedstrusler er i stigende grad kommet fra nye retninger, og det ser ikke ud til at ændre sig i 2013. Der er nye risici, du skal være opmærksom på, udnyttelse af populære applikationer, stadig mere sofistikerede phishing-angreb, malware, ... Læs mere . For at beskytte os mod disse trusler er det vigtigt at forstå, hvad de er, og hvordan de adskiller sig.

Lad os dykke ind.

At forstå trusler om online sikkerhed og hvordan de adskiller sig

Malware

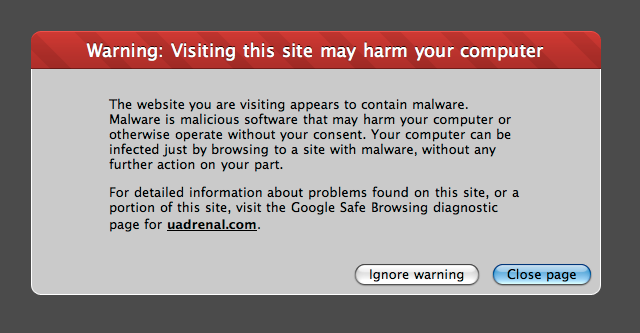

Malware er en forkortelse for ondsindet software. Dette betyder, at selvom de fleste af os omtaler disse trusler som vira, skal det korrekte opsamlingstegn faktisk være malware. Ondsindet software findes i mange former, men malware i sig selv er et generelt udtryk, der kan bruges til at beskrive et vilkårligt antal ting, såsom vira, orme, trojanere, spyware og andre. Kort sagt, det er et program eller fil med dårlige intentioner, hvis art kan omfatte næsten alt.

Heldigvis er malware nøjagtigt, hvad alle de mest populære antivirusprogrammer leder efter. At blive påvirket af malware sker, og det behøver ikke at være katastrofalt. Lær det rigtige protokol til håndtering af malware 10 trin, der skal tages, når du opdager malware på din computerVi vil gerne tro, at Internettet er et sikkert sted at tilbringe vores tid (hoste), men vi ved alle, at der er risici rundt om hvert hjørne. E-mail, sociale medier, ondsindede websteder, der har fungeret ... Læs mere , og hvordan man undgår det i første omgang 7 Common Sense-tip til at hjælpe dig med at undgå at fange malwareInternettet har gjort meget muligt. Adgang til information og kommunikation med folk fra langt væk er blevet en leg. På samme tid kan vores nysgerrighed imidlertid hurtigt føre os ned ad mørke virtuelle gyder ... Læs mere for den sikreste browseroplevelse.

Vira

Vira består af ondsindet kode, der inficerer en enhed, efter at du har installeret en software. Typisk sker denne infektion via USB-drev, internetoverførsler eller e-mail-vedhæftede filer, men den kan også ske på mange andre måder. Det er vigtigt at bemærke, at infektionen faktisk ikke kun forekommer ved at have de inficerede filer på din computer. Infektionen sker, når programmet kører for første gang, hvad enten det er gennem Autorun, en manuel installation eller en eksekverbar fil, som brugeren åbner.

Når infektion først er åbnet - eller kørt - sker. Fra det tidspunkt kan det være meget vanskeligt at finde og slippe af med virussen på grund af den karakter, den fungerer i. Mens faktiske detaljer er virusspecifikke, har de en tendens til at replikere sig selv og inficere filsystemet på den enhed, de har bor i ved at sprede sig fra fil til fil, inden de uundgåeligt - og som regel uden at vide det - overføres til en anden maskine.

I modsætning til andre trusler har vira ikke andet formål end at forsøge at gøre din computer ubrugelig. Nogle af dem har En kort historie om de 5 værste datavirus gennem tideneOrdet "virus" og dets tilknytning til computere blev påsat af den amerikanske computerforsker Frederick Cohen, der brugte det til at beskrive "et program, der kan 'inficere' andre programmer ved at ændre dem til at omfatte en eventuelt... Læs mere været særlig god til det. De fleste andre er ret svage og lette at opdage.

Åh, og det skal påpeges - på grund af den populære opfattelse - det Mac-computere er ikke immun mod vira 3 tegn på, at din Mac er inficeret med en virus (og hvordan du kontrollerer)Hvis din Mac optræder underligt, kan den blive inficeret med en virus. Hvordan kan du kontrollere, om der er virus på din Mac? Vi viser dig. Læs mere .

Adware

Selvom det i de fleste tilfælde er relativt godartet, er adware muligvis den mest irriterende af de trusler, vi vil tale om i dag.

Adware leveres sammen med ellers legitime apps eller software, hvilket gør initial registrering noget vanskelig. Et almindeligt eksempel er afkrydsningsfeltet i bunden af et downloadlink (ofte forudkontrolleret), der spørger, om vi ønsker at "Inkludere X gratis" - ja, "X" er ofte det program, der indeholder adware. Dette er ikke en hård og hurtig regel, men det er ikke ualmindeligt. Hvis du ikke er sikker på, hvad disse ekstra programmer er, eller hvordan de fungerer, skal du ikke downloade dem.

Adware-infektioner er også mulige uden vores egen skyld. Nylige historier beskriver mindst en større producent inklusive adware - eller en adware-lignende browserkapring - på deres computere som standard. Mens Lenovo og Superfish Ejere af Lenovo-bærbare computere Pas på: Din enhed kan have forudinstalleret malwareDen kinesiske computerproducent Lenovo har indrømmet, at bærbare computere, der blev sendt til butikker og forbrugere i slutningen af 2014, havde malware forudinstalleret. Læs mere er undtagelsen snarere end reglen, er det vigtigt at bemærke, at disse trusler sker, og ofte er der ikke meget, vi kan gøre ved det.

Trojanere og bagdøre

Trojanerne blev opkaldt efter den trojanske hest, som var en kæmpe træheste, der bruges til at skjule græske soldater, da de trådte ind i Troja under trojansk krigen. Bortset fra historielektion er det på samme måde som en trojan skader din computer. Den skjuler ondsindet kode i et tilsyneladende uskadeligt program eller fil for at få adgang til din maskine. Når du først er inde, installerer programmet sig selv på din enhed og kommunikerer med en server i baggrunden uden din viden. Dette giver en ekstern part adgang til din computer gennem det, der ofte kaldes en bagdør.

Selvom det er skræmmende at give en ekstern part adgang til din computer i sig selv, er implikationerne af hvad de kunne gøre Hvorfor e-mail ikke kan beskyttes mod regeringsovervågning”Hvis du vidste, hvad jeg ved om e-mail, bruger du muligvis heller ikke den,” sagde ejeren af den sikre e-mail-tjeneste Lavabit, da han for nylig lukkede den. "Der er ingen måde at gøre krypteret ... Læs mere med denne adgang er endnu skremmere. Det, der komplicerer sagen, er det lille fodaftryk, som disse bagdøre efterlader, hvilket holder brugeren helt i mørke, at ethvert privatlivsbrud endda forekommer.

En fordel ved en bagdør er arten, de opererer i. Da hackeren skal oprette forbindelse til din maskine eksternt, kan de ikke gøre dette, hvis du deaktiverer internetforbindelsen, mens du forsøger at finde og fjerne den ondsindede kode.

Spyware

Spyware er det mest almindelige stykke badware på Internettet. Selvom det er ret vildledende og en stor irritation, er de fleste spyware relativt uskadelige. Typisk bruges spyware til at overvåge browseadfærd for bedre at kunne vise relevante annoncer. Det, der gør det dårligt, er, hvordan disse virksomheder går videre indsamling af dine data Sådan beskytter du dig mod uetisk eller ulovlig spionageTror du, at nogen spionerer på dig? Her er, hvordan du finder ud af, om spyware findes på din pc eller mobilenhed, og hvordan du fjerner det. Læs mere . I stedet for at stole på sporing af pixels - eller cookies - som de fleste større virksomheder, fungerer spyware som mere af en trojan, ved at du installerer det og den kommunikerer data fra din computer tilbage til en server, alt sammen mens de fleste af os er helt uvidende om dens tilstedeværelse i den første placere.

Andre, mere ondsindede former for spyware, er langt mere farlige. Mens typisk spyware hovedsageligt bruges til annoncevisningsformål, kommunikerer ondsindet spyware følsomme data tilbage til en anden bruger eller en server. Disse data kan omfatte e-mails, fotos, logfiler, kreditkortnumre, bankoplysninger og / eller online adgangskoder.

Spyware downloades oftest af brugeren som en del af en tilføjelse til en legitim download (f.eks. En værktøjslinje) eller inkluderet som en del af et freeware eller shareware-program.

Scareware og Ransomware

Scareware og ransomware er forskellige i deres tilgang, men slutmålet for begge er at samle penge ved at manipulere brugeren til at tro på noget, der ofte er usandt.

Scareware har oftest form af programmer, der dukker op og fortæller dig, at din computer er inficeret med en slags malware. Når du klikker for at fjerne (ofte) flere forekomster af malware, tvinges du til at betale for at købe den fulde version, før programmet kan rense dit system og fjerne det for infektioner eller trusler.

Ransomware fungerer lidt anderledes i den forstand, at det, når den ondsindede software er installeret låser ofte dit system uden for et vindue, der giver dig mulighed for at betale løsepenge for at genvinde brugen af det. Mens ransomware generelt er blandt nemmeste trusler til at fjerne Betal ikke - Hvordan man slår Ransomware!Forestil dig, hvis nogen dukkede op lige uden for døren og sagde: "Hej, der er mus i dit hus, som du ikke vidste om. Giv os 100 $, så slipper vi af med dem. "Dette er Ransomware ... Læs mere , kan det være ret skræmmende for en ikke-erfaren computerbruger. Som sådan tror mange, at de skal give efter og betale løsepenge Undgå at falde offer for disse tre ransomware-svindelFlere prominente ransomware-svindel er i omløb i øjeblikket; lad os gå over tre af de mest ødelæggende, så du kan genkende dem. Læs mere for at genvinde kontrollen over maskinen.

orm

Orme er langt den mest skadelige form for malware. Mens en virus angriber en computer og er afhængig af en bruger til at dele inficerede filer for at den kan sprede sig, en orm udnytter sikkerhedsmellemrum i et netværk og kan potentielt bringe det hele på knæ i et spørgsmål om minutter.

Netværk med sikkerhedssårbarheder målrettes ved at introducere ormen i netværket og lade den passere (ofte ubemærket) fra computer til computer. Når den går fra en enhed til en anden, spreder infektionen sig, indtil hver maskine er inficeret - eller - ormen isoleres ved at fjerne de inficerede maskiner fra netværket.

Ukendte udnyttelser, sikkerhedsfejl og sårbarheder

Uanset hvor kompetent udvikleren er, har hvert program sikkerhedsfejl og sårbarheder. Disse sikkerhedsfejl tillader hackere at udnytte dem for at få adgang til programmet, ændre det på en eller anden måde eller injicere deres egen kode (ofte malware) deri.

Hvis du nogensinde undrede dig over, hvorfor programmer havde så mange sikkerhedsopdateringer, er det på grund af den konstante kat og mus, der spilles mellem udviklere og hackere. Udvikleren forsøger at finde og lappe disse huller, før de udnyttes, mens hacker forsøger at udnytte sikkerhedsfejl, før de bliver opdaget og lappet af en udvikler.

Den eneste måde at holde dig selv fjernt beskyttet fra disse udnyttelser er at holde dit operativsystem og hvert af dine programmer opdaterede ved at installere opdateringer, når de bliver tilgængelige.

Forbliver sikkert online

Hvis du bruger internettet, er der ingen idiotsikker metode til at undgå alle onlinetrusler, men der er bestemt ting, du kan gøre for at gøre dig selv mere sikker.

Nogle af disse er:

- Hold dit operativsystem og hvert af dine programmer opdaterede ved at downloade opdateringer, når de bliver tilgængelige.

- Installer en godt antivirusprogram Hvad er den bedste gratis antivirus-software? [MakeUseOf Poll]Fordi uanset hvor omhyggelig du er, når du bruger Internettet, anbefales det altid at have antivirus-software installeret på din computer. Ja, selv Mac'er. Læs mere og hold virusdefinitionerne ajour.

- Brug en firewall, der overvåger både indgående og udgående trafik. Hold øje med strømmen af denne trafik for at hjælpe med at registrere tilstedeværelsen af trusler, der muligvis kommunikerer med eksterne servere.

- Undgå usikre downloads fra ukendte og ikke-betroede kilder.

- Brug dit antivirusprogram eller et malware-detekteringsprogram til at scanne mistænkelige links, før du åbner dem.

- Undgå piratkopieret software.

Igen, hvis du bruger en del af din tid på nettet, er det usandsynligt, at du kan beskytte dig selv fuldstændigt mod al den onde software derude. Mens infektioner og udnyttelser kan - og gøre - for nogen, tror jeg ikke, nogen af os vil hævde, at vi kunne forblive lidt mere sikre med subtile ændringer i vores browsing- eller computerbrugsvaner.

Hvad laver du for at beskytte dig selv mod trusler og udnyttelse online? Er der nogen specifikke programmer eller apps, som du bruger til onlinesikkerhed? Hjælp med at holde resten af os mere sikre online ved at dele de tip, du har i kommentarerne herunder!

Fotokredit: Computervirus via Shutterstock, Advarsel! af Paul Downey via Flickr, Virus af Yuri Samoilov via Flickr, Irriterende pop op via Shutterstock, Hackere - Seguridad af TecnoDroidVe via Flickr, Værktøjslinjer af mdornseif via Flickr, Malware af mdaniels7 via Flickr, Dual Crash af Dr. Gianluigi “Zane” Zanet via Flickr, Caps Lock af DeclanTM via Flickr

Bryan er en USA-født udstationerede, der for tiden bor på den solrige Baja-halvø i Mexico. Han nyder videnskab, tech, gadgets og citerer film fra Will Ferrel.