Reklame

Det kan være svært at modstå lokket af en billig smartphone, især da de nu er næsten lige så dygtige som dyrere modeller. Det er af denne grund, hvor tidligere ukendte kinesiske producenter som Huawei og Xiaomi er hurtigt forbikørsel Hvorfor din næste Android-smartphone skal være kinesiskI årevis har kinesiske smartphones fået et dårligt ry, men her er grunden til, at du virkelig skal overveje at få en sådan nu. Læs mere mere etablerede premium-producenter som Samsung, Sony og endda Apple.

Men som i alle ting får du det, du betaler for. En for nylig opdaget sårbarhed i mange kinesiske budgetter på håndsættet, som kunne give en angriber mulighed for at få rodadgang, beviser denne modus. Her er hvad du har brug for at vide.

Forstå angrebet

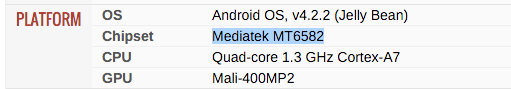

Mange telefoner kører SoC'er (System på chip Jargon Buster: Vejledningen til forståelse af mobile processorerI denne vejledning klipper vi gennem jargon for at forklare, hvad du har brug for at vide om smartphone-processorer. Læs mere ) bygget af taiwanesisk-baserede MediaTek, som er en af de største halvlederproducenter i verden. I 2013 producerede de en fænomenal 220 millioner smartphone-chips. En af deres største sælgere er MT6582, der bruges i en række low-end smartphones, hvor mange af dem er produceret af kinesiske producenter som Lenovo og Huawei.

MT6582 kom med en debug-indstilling aktiveret, som ifølge producenten blev brugt til at teste "telekommunikationsinteroperabilitet" i Kina.

Selvom dette var nødvendigt for MediaTek for rent faktisk at designe chippen, og for at sikre, at den fungerer korrekt, er det en utrolig sikkerhedsrisiko for forbrugerne at lade den være på en forbrugerenhed. Hvorfor? Fordi det giver en angriber, eller et ondsindet stykke software, mulighed for at få rodadgang til telefonen.

Så Mediatek brød grundlæggende sikkerhedsfunktioner for at få dette bagdør arbejde. Readonly egenskaber læses IKKE kun! pic.twitter.com/pEjtMNpo9v

- Justin Case (@jcase) 13. januar 2016

Fra dette vil de være i stand til at ændre og slette vigtige systemfiler og indstillinger, spionere på brugeren og installere endnu mere malware uden brugerens samtykke. Hvis en angriberen ville, kunne de endda miste telefonen og gøre den permanent ubrugelig.

I henhold til Registeret kan denne sårbarhed kun udføres på telefoner, der kører version 4.4 KitKat fra Android-operativsystemet.

Opdagelsen af denne sårbarhed følger en lignende fejl, der findes i OS-nøglering af version 3.8 af Linux Kernel, som var afsløret af forskere i januar Denne vanvittige fejl i Linux giver enhver rodadgang til din boks Læs mere . Når det udnyttes, ville denne sårbarhed have gjort det muligt for en hacker at få rodadgang til maskinen.

Denne sårbarhed påvirkede praktisk talt enhver distribution af Linux såvel som et antal Android-telefoner. Heldigvis blev der hurtigt udstedt en rettelse.

Sæt dine pitchitchks ned

Selvom telefoner fra Lenovo og Huawei ligesom især er berørt, skal du ikke bebrejde dem. Selvom det kan virke tiltalende, har nogle af disse producenter en historie med sikkerhedsrelaterede uregelmæssigheder.

Lenovo er især skyldig i dette. I 2014 brød de SSL for alle deres brugere med SuperFish Ejere af Lenovo-bærbare computere Pas på: Din enhed kan have forudinstalleret malwareDen kinesiske computerproducent Lenovo har indrømmet, at bærbare computere, der blev sendt til butikker og forbrugere i slutningen af 2014, havde malware forudinstalleret. Læs mere . Så belastede de deres bærbare computere med ikke-fjernelig, BIOS-baseret malware. Derefter installerede de en uhyggeligt, Big Brother-esque analyseprogram Nu er det TRE forudinstallerede Malwares på Lenovo LaptopsFor tredje gang på et år er Lenovo blevet fanget med at sende kunder, der er fyldt med computere malware-uvenlig malware, der viser, at de ikke har lært erfaringerne fra det offentlige skrig Superfish. Læs mere på deres avancerede ThinkPad og ThinkCenter desktops.

Men her er deres hænder rene. For en gangs skyld. Skylden ligger helt rigtigt ved døren til MediaTek, der sendte disse chips til producenterne med denne indstilling aktiveret.

Er jeg berørt?

Det er værd at påpege, at denne sårbarhed ikke har samme rækkevidde som den førnævnte Linux-sårbarhed. Sårbarheden findes kun på telefoner, der kører på et chipset, der ikke blev sendt på nogen telefoner, der blev frigivet i 2015 og 2016.

Det kan også kun udføres på telefoner, der kører en meget specifik version af Android, som til trods for at køre på omkring en tredjedel af Android-telefoner på ingen måde er allestedsnærværende.

På trods af det er det sandsynligvis en god ide at kontrollere, om din telefon er sårbar. Da det så sker, ejer jeg en kinesisk budgetbudget - en Huawei Honor 3C, som var min hovedenhed, indtil jeg sprang skibet til Windows Phone i august.

Første ting først kiggede jeg op på enheden GSMArena. Dette er i det væsentlige Encyclopedia Britannica af telefoner. Hvis en større producent frigiver den, vil dette websted give grundige statistikker om det. Oplysninger om det anvendte chipset findes nedenfor Platform. Sikker nok, min Huawei-telefon indeholder den.

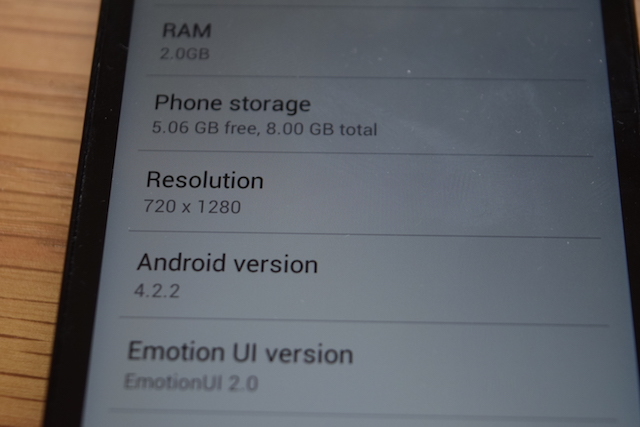

Så skal jeg se, om jeg kører den berørte version af Android. jeg åbnede Indstillinger, og bankede derefter på Om telefon. Dette kan dog være en smule anderledes for din telefon. Producenter er kendt for at tilpasse indstillingsmenuen.

Heldigvis kører min telefon Android 4.2 Jellybean, som til trods for at han er lang i tanden, ikke er påvirket af denne sårbarhed.

Hvis du er berørt

Mens jeg var temmelig heldig, er det sikkert at antage, at millioner af telefoner vil blive påvirket af dette. Hvis du er, ville du være klog på at købe en ny telefon.

Det Motorola Moto G Moto G er officielt her for kun $ 179 ulåstMotorola har netop annonceret den rygtede Moto G, en billigere fætter til Moto X, der vil koste 179 $ for 8 GB modellen og $ 199 for 16 GB modellen. Læs mere er en god budgettelefon, produceret af en producent, du kan stole på. Du kan få en på Amazon for kun $ 110. Som en ekstra bonus er Motorola temmelig hurtige, når det kommer til at udstede softwareopdateringer, hvilket Huawei bestemt ikke er.

Hvis du ikke har råd til at opgradere, ville du være klog med at tage nogle enkle sikkerhedsforholdsregler. Forsøg først at undgå at downloade software fra ubestridelige kilder. Undgå at downloade piratkopierede apps Knækkede Android-apps og spil: Læs dette inden du downloader detStatistikken lyver ikke: De fleste Android-malware kommer uden for Google Play. Download af krakkede apps - eller hvilken som helst app - fra et skyggefuldt websted eller upålidelig tredjeparts appshop er den måde, der ... Læs mere og “warez“ som pesten. Hold dig til Google Play-butikken.

Det er sandsynligt, at mange af de berørte brugere vil være baseret i Kina, hvor Google Play-butikken ikke er tilgængelig. Kinesiske forbrugere skal nøjes med andre alternative app-butikker De 4 bedste Google Play-alternativer til download af Android-appsVil du ikke bruge Google Play Store? Eller har du ikke adgang til det? Her er de bedste alternative app-butikker til Android. Læs mere , hvoraf mange ikke er så opmærksomme på at filtrere malware ud som Google er. Disse forbrugere opfordres til at være ekstra omhyggelige.

Kort sagt: Vær bange, men ikke

Denne sårbarhed er skræmmende. Det er skræmmende, fordi det bæres af, hvordan et bestemt stykke hardware er konfigureret. Det er skræmmende, fordi der ikke er nogen skridt, som en forbruger kan tage for at forblive sikker.

Men det er værd at understrege, at størstedelen af forbrugerne ikke bliver berørt. Det påvirker kun et begrænset antal enheder, som blev frigivet af en håndfuld producenter omkring 2013 og 2014. De fleste mennesker bør hav det godt.

Blev du påvirket? Hvis ja, får du en ny telefon? Eller er du ikke alle der bekymrer dig? Fortæl mig det i kommentarerne herunder.

Matthew Hughes er en softwareudvikler og forfatter fra Liverpool, England. Han findes sjældent uden en kop stærk sort kaffe i hånden og forguder absolut sin Macbook Pro og hans kamera. Du kan læse hans blog på http://www.matthewhughes.co.uk og følg ham på twitter på @matthewhughes.