Reklame

Millioner af switches, routere og firewalls er potentielt sårbare over for kapring og aflytning efter det amerikanske sikkerhedsfirma Rapid7 opdagede et alvorligt problem med hvordan disse enheder konfigureres.

Problemet - som påvirker både hjemmebrugere og forretningsbrugere - findes i NAT-PMP-indstillingerne, der bruges til at tillade eksterne netværk at kommunikere med enheder, der fungerer på et lokalt netværk.

I en rådgivende sårbarhed fandt Rapid7 1,2 millioner enheder, der lider af forkert konfigurerede NAT-PMP-indstillinger, med 2,5% sårbare over for en angriber opfangning af intern trafik, 88% til en angriber, der opfanger udgående trafik, og 88% til et fornægtelse af serviceangreb som et resultat af dette sårbarhed.

Er du nysgerrig efter, hvad NAT-PMP er, og hvordan du kan beskytte dig selv? Læs videre for mere information.

Hvad er NAT-PMP, og hvorfor er det nyttigt?

Der er to slags IP-adresser i verden. Den første er interne IP-adresser. Disse identificerer entydigt enheder på et netværk og tillader enheder i et LAN at kommunikere med hinanden. Disse er også private, og kun folk på dit interne netværk kan se og oprette forbindelse til dem.

Og så har vi offentlige IP-adresser. Dette er en kerne del af, hvordan Internettet fungerer, og tillader forskellige netværk at identificere hinanden og til at forbinde med hinanden. Problemet er der er ikke nok IPv4 adresser (det dominerende IP-adresseringssystem - IPv6 har endnu ikke erstattet den IPv6 vs. IPv4: Skal du pleje (eller gøre noget) som bruger? [MakeUseOf Explains]For nylig har der været meget snak om at skifte til IPv6, og hvordan det vil give mange fordele til Internettet. Men denne "nyhed" gentager sig selv igen, da der altid er en lejlighedsvis ... Læs mere ) at gå rundt. Især når vi overvejer de hundreder af millioner af computere, tablets, telefoner og Internet of Things Hvad er tingenes internet?Hvad er tingenes internet? Her er alt hvad du har brug for at vide om det, hvorfor det er så spændende og nogle af risiciene. Læs mere apparater flyder rundt.

Så vi er nødt til at bruge noget, der hedder Netværksadresse oversættelse (NAT). Dette får hver offentlig adresse til at gå meget længere, da en kan tilknyttes flere enheder på et privat netværk.

Men hvad nu hvis vi har en service - som en Webserver Sådan konfigureres en Apache-webserver i 3 nemme trinUanset hvad årsagen er, kan du på et tidspunkt ønske at få en webserver i gang. Uanset om du vil give dig selv fjernadgang til bestemte sider eller tjenester, vil du få et samfund ... Læs mere eller a filserver Sådan konfigureres din FreeNAS-server for at få adgang til dine filer hvor som helstFreeNAS er et gratis, open source BSD-baseret operativsystem, der kan omdanne enhver pc til en bundsolid filserver. I dag vil jeg lede dig gennem en grundlæggende installation, oprette en simpel fildeling, ... Læs mere - kører på et netværk, som vi gerne vil udsætte for det større internet? Til det skulle vi bruge noget, der hedder Netværksadresse oversættelse - Port Mapping Protocol (NAT-PMP).

Denne åbne standard blev oprettet omkring 2005 af Apple og var designet til at gøre processen med portkortlægning meget lettere. NAT-PNP kan findes på en række enheder, inklusive enheder, der ikke nødvendigvis er fremstillet af Apple, såsom dem, der er produceret af ZyXEL, Linksys og Netgear. Nogle routere, der ikke understøtter det indfødte, kan også få adgang til NAT-PMP gennem tredjepartsfirmaer, f.eks. DD-WRT Hvad er DD-WRT, og hvordan det kan gøre din router til en super-routerI denne artikel vil jeg vise dig nogle af de fedeste funktioner i DD-WRT, som, hvis du beslutter dig for at gøre brug af, giver dig mulighed for at omdanne din egen router til super-routeren i ... Læs mere , Tomat og OpenWRT.

Så vi får ud af, at NAT-PMP er vigtig. Men hvordan kan det være sårbart?

Sådan fungerer sårbarheden

Det RFC, der definerer, hvordan NAT-PMP works siger dette:

NAT-gatewayen SKAL IKKE acceptere kortforespørgsler, der er bestemt til NAT-gatewayens eksterne IP-adresse eller modtaget på dens eksterne netværksgrænseflade. Kun pakker, der er modtaget på den eller de interne grænseflader med en destinationsadresse, der matcher den / de interne adresse (r) i NAT-gatewayen, skal være tilladt.

Så hvad betyder det? Kort sagt betyder det, at enheder, der ikke er på det lokale netværk, ikke skal være i stand til at oprette regler for routeren. Synes det er rimeligt, ikke?

Problemet opstår, når routere ignorerer denne værdifulde regel. Hvilket tilsyneladende gør 1,2 millioner af dem.

Konsekvenserne kan være alvorlige. Som tidligere nævnt kan trafik sendt fra kompromitterede routere blive aflyttet, hvilket potentielt kan føre til datalækage og identitetstyveri. Så hvordan løser du det?

Hvilke enheder påvirkes?

Dette er et svært spørgsmål at besvare. Rapid7 har ikke været i stand til endeligt at bevise, hvad routere er blevet påvirket. Fra sårbarhedsvurderingen:

Under den første opdagelse af denne sårbarhed og som en del af afsløringsprocessen forsøgte Rapid7 Labs at gøre det identificere, hvilke specifikke produkter, der understøtter NAT-PMP, var sårbare, men denne indsats gav ikke særlig nyttig resultater. … På grund af de tekniske og juridiske kompleksiteter, der er involveret i at afsløre den rigtige identitet af enheder på det offentlige internet, er det helt muligt, måske endda sandsynligt, at disse sårbarheder findes i populære produkter som standard eller understøttes konfigurationer.

Så du er nødt til at gøre lidt for at grave dig selv. Her er hvad du skal gøre.

Hvordan kan jeg finde ud af, hvordan jeg er påvirket?

Først skal du logge ind på din router og se på dine konfigurationsindstillinger via dens webgrænseflade. I betragtning af at der er hundreder af forskellige routere, hver med radikalt forskellige webgrænseflader, er det næsten umuligt at give enhedsspecifik rådgivning her.

Imidlertid er kernen stort set den samme på tværs af de fleste hjemmenetværksenheder. For det første skal du logge på administrationspanelet på din enhed via din webbrowser. Tjek din brugermanual, men Linksys routere kan normalt nås fra 192.168.1.1, som er deres standard IP-adresse. Ligeledes bruger D-Link og Netgear 192.168.0.1, og Belkin bruger 192.168.2.1.

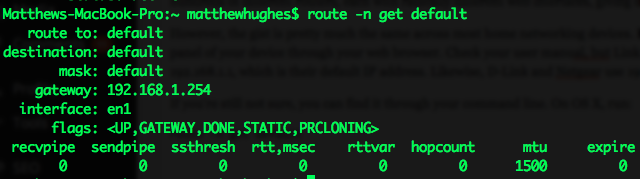

Hvis du stadig ikke er sikker, kan du finde den via din kommandolinie. På OS X skal du køre:

rute -n få standard

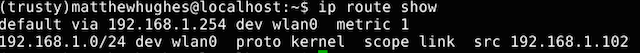

'Gateway' er din router. Hvis du bruger en moderne Linux-distro, kan du prøve at køre:

ip rute show

Åbn Windows i Windows Kommandoprompt Windows-kommandoprompten: Enklere og mere anvendelig end du trorKommandoerne har ikke altid forblev de samme, faktisk er nogle blevet skraldet ned, mens andre nyere kommandoer fulgte, selv med Windows 7 faktisk. Så hvorfor skulle nogen gerne gider at klikke på starten ... Læs mere og indtast:

ipconfig

Igen er IP-adressen for 'Gateway' den du ønsker.

Når du har fået adgang til din routers administrationspanel, skal du kigge rundt i dine indstillinger, indtil du finder dem, der vedrører oversættelse af netværksadresse. Hvis du ser noget, der siger noget som "Tillad NAT-PMP på ikke-betroede netværksgrænseflader", skal du slukke for det.

Rapid7 har også fået Computer Emergency Response Team Cordination Center (CERT / CC) til at begynde at indsnævre ned på listen over enheder, der er sårbare, med det formål at samarbejde med enhedsproducenter for at udstede en rette op.

Selv routere kan være sikkerhedsmæssige sårbarheder

Vi tager ofte sikkerheden i vores netværksudstyr for givet. Og alligevel viser denne sårbarhed, at sikkerheden på de enheder, vi bruger til at oprette forbindelse til internettet, ikke er en sikkerhed.

Som altid ville jeg meget gerne høre dine tanker om dette emne. Fortæl mig hvad du synes i kommentarfeltet nedenfor.

Matthew Hughes er en softwareudvikler og forfatter fra Liverpool, England. Han findes sjældent uden en kop stærk sort kaffe i hånden og forguder absolut sin Macbook Pro og hans kamera. Du kan læse hans blog på http://www.matthewhughes.co.uk og følg ham på twitter på @matthewhughes.