Reklame

Den kinesiske computerproducent Lenovo har indrømmet, at bærbare computere, der blev sendt til butikker og forbrugere i slutningen af 2014, havde malware forudinstalleret.

Det ønsker du måske igen.

En stor producent med et salg på 38,70 milliarder dollars i 2014 alene har solgt computere, der aktivt invaderer deres brugers privatliv, hvilket muliggør mand i midten angreb Hvad er et menneske i midten-angreb? Sikkerheds jargon forklaretHvis du har hørt om "mand-i-midten" -angreb, men ikke er helt sikker på, hvad det betyder, er dette artiklen for dig. Læs mere og dybest set undergrave tilliden.

Mød Superfish. Faktisk ikke.

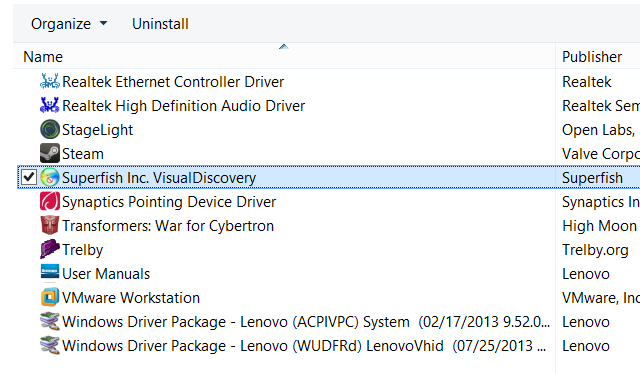

Centralt i denne åbenbaring er et stykke software - indtil for nylig betragtet som crapware eller bloatware - kaldet Superfish Visual Discovery, en browserudvidelse, der sendes forudinstalleret på Lenovo-computere tilsyneladende som en teknologi til at ”finde og opdage produkter visuelt”.

Fordi du tydeligvis ikke kan finde produkter med dine ører.

Ideen er, at Superfish, der findes som en browserudvidelse, analyserer billeder, som du ser på nettet, tjekker, om de er produkter, og tilbyder derefter “identiske og lignende produkttilbud, der kan have lavere priser”.

Hvordan virker det?

”Superfish Visual Discovery-motoren analyserer et billede 100% algoritmisk og leverer lignende og næsten identiske billeder i realtid uden behov for tekstmærker eller menneskelig indgriben. Når en bruger er interesseret i et produkt, søger Superfish med det samme i mere end 70.000 butikker at finde lignende varer og sammenligne priser, så brugeren kan træffe den bedste beslutning om produkt og pris. ”

Problemet er, at Superfish ikke kun er en browserkapring - anti-malware-scannere vil rutinemæssigt fjerne adware-værktøjer, der gør det samme - men der er også spørgsmålet om MITM-sårbarheden.

Kan du huske mand i mellemangrebene? Lenovo gør

Superfish kaprer ikke kun din browser til at vise annoncer. Det installerer også et selvsigneret root HTTPS-certifikat, en handling, der væsentligt gør HTTPS meningsløs ved at opfange krypteret trafik på hvert websted, du besøger (HTTPS er den sauce, der gør nettet sikkert Hvad er HTTPS og hvordan man aktiverer sikre forbindelser pr. StandardBekymringer om sikkerhed spreder sig vidt og bredt og har nået forkant i de fleste alles sind. Udtryk som antivirus eller firewall er ikke længere mærkeligt ordforråd og forstås ikke kun, men også brugt af ... Læs mere , og muliggør netbank, sikker shopping osv.). Der er fundet bevis for, at HTTPS-stedscertifikater faktisk er underskrevet af Superfish (snarere end, siger, din bank) og værre stadig (hvis du troede, det ikke kunne blive værre) er den private krypteringsnøgle den samme på alle Lenovo computere!

Dette betyder, at falske websteder ikke kan opdages af webbrowseren på en Lenovo-pc.

At gøre tingene værre, Rob Graham fra Errata Security har brudt krypteringsnøglen der sikrede Superfish-certifikatet, så enhver kan starte MITM-angreb på pc'er med dette certifikat installeret.

Lenovo og malware

Frigivelsen af nyheden kom som en overraskelse ...

Lenovo installerer et MITM cert og en proxy kaldet Superfish på nye laptops, så det kan injicere annoncer? Nogen fortæller mig, at det ikke er den verden, jeg er i.

- Mike Shaver (@shaver) 19. februar 2015

Der havde været bekymringer og spørgsmål over Superfish i nogen tid, og forskellige spørgsmål på Lenovo supportfora.

I denne uge annoncerede Lenovo, at browserudvidelsen Superfish Visual Discovery midlertidigt blev fjernet på grund af problemer som "browser pop up-adfærd". Lenovo fortsatte med at forklare, hvad Superfish gør, mens han tog sig i at understrege, at:

”Det profilerer eller overvåger ikke brugeradfærd. Det registrerer ikke brugeroplysninger. Den ved ikke, hvem brugeren er. Brugere spores ikke eller målrettes igen. Hver session er uafhængig. Ved brug af Superfish for første gang får brugeren præsenteret betingelserne for bruger- og privatlivspolitik og har mulighed for ikke at acceptere disse betingelser, dvs. Superfish er derefter deaktiveret. ”

Nøjagtigheden af denne påstand skal diskuteres.

Min nye Lenovo Ultrabook

Sjovt nok har jeg for nylig købt en Lenovo-computer for et par uger siden. Ved fantastisk tilfældighed fjernede jeg netop Superfish malware.

Du forventer ikke, at en moderne computerproducent skal indlæse deres computere med andet end en prøveversion af Microsoft Office og en internetsikkerhedssuite. Så naturligt, da jeg blev informeret om Superfish, ignorerede jeg det bare.

Vi ved MakeUseOf bruger dog Slack chat-system til samarbejde Slack Gør gruppekommunikation hurtigere og lettereGruppemails kan virkelig dræbe produktiviteten. Det er tid til at sætte mailklienter til at hvile og bruge samarbejdetjenester som nyligt lanceret Slack. Læs mere , og efter et par dages brug af min nye bærbare computer så det ud til, at problemet, jeg havde med at sende meddelelser på Slack (jeg kunne logge på uden problem), var nede på den nye computer.

Når jeg hævede en supportbillet med Slack, blev jeg imponeret over det hurtige svar, skønt det var lidt forstyrret af indholdet:

- Har du Avast (antivirus) installeret?

- Hvad med Net Nanny?

- Er dette en Lenovo-pc?

Ja, også jeg var nysgerrig efter det sidste spørgsmål, og efter at have svaret bekræftende, blev jeg mødt af dette forslag:

”Kan du kontrollere og se, om du har installeret software kaldet 'Visual Discovery' af Superfish? Vi har lært, at fjernelse af denne software (som kommer forudinstalleret på nogle systemer) bør løse problemet for dig. Det kan tilsyneladende være lidt vanskeligt at finde.

Hvis Visual Discovery ikke er installeret, har vi også hørt "Browser Guard" har det samme problem. ”

Naturligvis fjernede jeg hurtigt begge dele.

Hvordan løser du certifikatudstedelsen?

Fjernelse af Superfish får ikke pludselig MITM-truslen til at forsvinde. Du er stadig i fare, og HTTPS er effektivt ødelagt på din computer, indtil du kan løse certifikatproblemet.

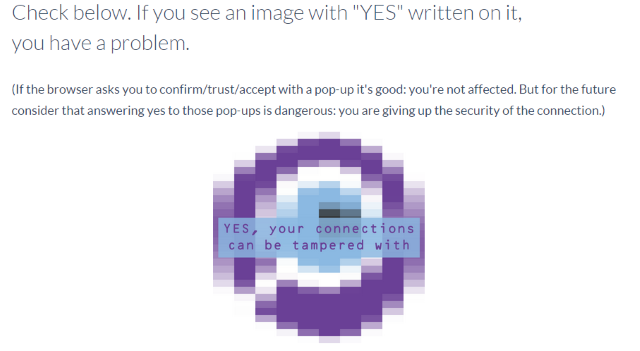

Begynd med at kontrollere, om din computer er berørt. Gå til https://filippo.io/Badfish/ og kontroller resultaterne. Hvis det ser ud som nedenunder, er der brug for yderligere handling.

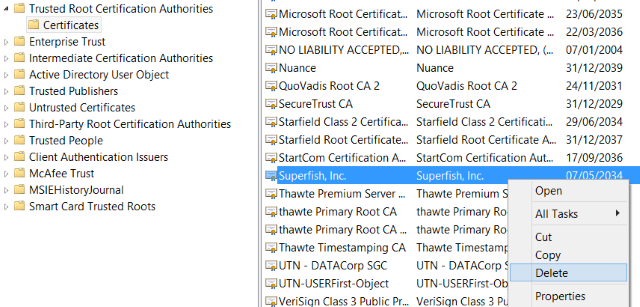

Handle hurtigt. Tryk på WIN + R for at åbne Løb boks, og indtast certmgr.msc. Windows-certifikatadministrator åbnes, så kig efter Pålidelige rodcertificeringsmyndigheder, udvid den til at blive vist certifikater og derefter i højre rude se efter Superfish, Inc.

Slet det.

Du kan derefter vende tilbage til siden Badfish (kodet af en af forskerne, der er involveret i at udvikle en side for at kontrollere, om der er tale om Hjertefuld sårbarhed i 2014 Heartbleed - Hvad kan du gøre for at være sikker? Læs mere ) og kontroller resultatet, hvor en mere tilfredsstillende meddelelse skal vises.

Afslut med at lukke din browser og genstarte Windows.

Eller bare brug Windows Defender [UPDATE]

Siden vi offentliggjorde dette indlæg, har Microsoft frigivet en opdatering til Windows Defender, der vil fange og stege Superfish og fjerne alle spor af Lenovos dårligt betragtede malware og dets dodgy certifikat.

Start Windows Defender fra startskærmen (skriv “windows defense”), og sørg for, at appopdateringerne er, og vent derefter på, at den kører sin scanning, registrerer og fjerner truslerne.

Hvis du ikke bruger Windows Defender, skal du tjekke din internet-sikkerhedssuite for opdateringer og køre en scanning. Dette er muligvis blevet opdateret, og som sådan skulle Superfish automatisk blive fjernet. Hvis ikke, skal du bruge trinnene ovenfor til manuel fjernelse.

Hvad vil Lenovo gøre næste?

For en computergigant er Lenovos svar på dette udugelig. Dette selskab har solgt millioner af bærbare computere, der blev sendt til butikker og kunder mellem oktober og december 2014, og for det at afspille den ondsindede bloatware, som en fordel for brugerne at finde gode tilbud online er beklageligt.

Siden nyheder brød, har Lenovo bekræftet, at:

- Superfish har fuldstændigt deaktiveret serversides interaktion (siden januar) på alle Lenovo-produkter, så produktet ikke længere er aktivt. Dette deaktiverer Superfish for alle produkter på markedet.

- Lenovo stoppede med at indlæse softwaren i januar.

- Vi vil ikke indlæse denne software i fremtiden.

Lenovo siger også, at ”Forholdet til Superfish er ikke økonomisk signifikant; vores mål var at forbedre oplevelsen for brugerne. ” Altruistisk eller naiv?

De har også produceret en liste over berørte enheder.

Er du blevet påvirket af Superfish? Hvordan har du det med Lenovo nu? Del din reaktion i kommentarerne herunder.

Christian Cawley er viceaditor for sikkerhed, Linux, DIY, programmering og teknisk forklaret. Han producerer også The Really Useful Podcast og har lang erfaring med support til desktop og software. Christian bidrager til Linux Format-magasinet og er en Raspberry Pi-tinkerer, Lego-elsker og retro-spil-fan.