Reklame

Da Edward Snowden flygtede fra USA til et hotelværelse i Hong Kong og derefter videre til Rusland, tog han med sig en massiv cache af dokumenter fra den amerikanske efterretningsvirksomhed. Disse ville udgøre hoveddelen af Snowden-åbenbaringerne, som i sidste ende viste i hvilket omfang almindelige mennesker har blevet spioneret Hvad er PRISM? Alt hvad du behøver at videDet nationale sikkerhedsagentur i USA har adgang til de data, du lagrer hos amerikanske tjenesteudbydere som Google Microsoft, Yahoo og Facebook. De overvåger sandsynligvis også det meste af trafikken, der flyder over ... Læs mere af de tjenester, de bruger, og af deres egne regeringer.

Men det var ikke kun NSA- og CIA-dokumenter, der var lækket af Snowden. Han formåede også at belyse de hemmeligholdende indre arbejder hos de britiske, australske, canadiske og newzealandske efterretningsbureauer, kendt kollektivt sammen med USA som de fem øjne.

Få mennesker forventede, at Canadas efterretningsbureauer skulle have det samme niveau af raffinement, som GCHQ og NSA har. Når alt kommer til alt er Canada et land med 30 millioner mennesker, der er mere berømt for sine beboelige byer, hård vinter klima, progressive indenrigspolitikker og en noget ikke-interventionistisk udenrigspolitik over alt andet. Men ifølge

en nylig artikel af Pierre Omidyars First Look Media, i forening med Canadian Broadcasting Corporation, Canada besidder en sofistikeret række cybervåben og er i stand til at kompromittere og decimere netværk over hele verden.Hack The Planet

De fleste regeringer har en form for cyberwarfare-faciliteter, som giver dem mulighed for at begå digital sabotage og bryde ind i computersystemer, både udenlandske og indenlandske. Amerika har NSA. Storbritannien har GCHQ. Selv Nordkorea Sådan ser teknologi i Nordkorea udI Nordkoreas isolering har de udviklet deres eget internet. Deres egen teknologiindustri. Selv deres egne tabletcomputere. Sådan ser det digitale liv i DPRK ud. Læs mere har nogen form for cyberwarfare-kapaciteter, selvom eksperter ikke er sikre på i hvilket omfang. Så det burde ikke komme som nogen overraskelse, at Canada også har en cyberwarfare-organisation, kendt som kommunikationssikkerhedsinstitutionen.

Det er en relativt lille organisation med knap 2000 ansatte. Ligesom NSA og GCHQ er CSE temmelig hemmeligholdt med hensyn til sine aktiviteter og muligheder. Det, vi ved om det, kommer fra det, de offentligt og villigt har videregivet, og fra det, vi har lært gennem lækkede dokumenter, hvoraf mange kom fra Edward Snowden.

En ting, der ikke er helt sikker, er det anvendelsesområde, som CSE handler. Hvor er deres mål, og hvem er statslige og ikke-statslige aktører bag dem?

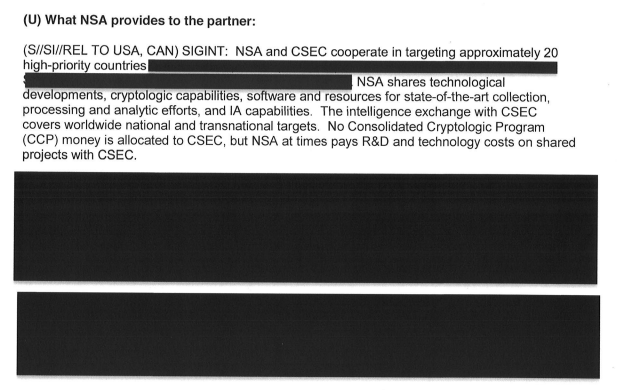

Dette spørgsmål blev besvaret i en lækket NSA-memo med titlen “NSA-intelligensforhold til kommunikationssikkerhedsetablering Canada (CSA)”, dateret 3. april 2013. Notatet sætter forholdet mellem NSA og CSA i en historisk kontekst og fortsætter derefter med at fastlægge de nuværende samarbejdsniveauer mellem de to organisationer. Papiret har nogle redigerede linjer og er pebret med efterretningsbureaus jargon, men det viser især, at CSA har samarbejdet med NSA for at 'Få adgang til og udnytte' netværkene til en række udenlandske efterretningsmål, herunder dem, der findes i Mellemøsten, Nordafrika, Europa og Mexico.

Papiret fortsætter også med at nævne NSA, og CSA har samarbejdet om at målrette mod 20 'højprioriterede lande'. Disse er anført senere i dokumentet, selvom vi ikke kan vide med sikkerhed, hvilke lande de er, på grund af disse oplysninger, der er blevet ændret.

Kapaciteter og kapaciteter

I dokumentet nævnes også en kort vurdering af CSA's evne til at producere kryptografisk software og software, der kan hjælpe med at gå på kompromis med computersystemer. Det nævner, at Canada er en bemærket importør og forbruger af ‘U.S. IA-produkter på grund af manglende evne til at producere dem indenlandske.

Det er næppe overraskende. Canada er intet som USA, der har det største forsvarsbudget i verden, og investerer milliarder af dollars i private virksomheder for at bygge overvågningshardware og -systemer.

Men hvilken slags software har Canada importeret?

Et af Snowden-dokumenterne afslører, at CSE har adgang til QUANTUM; en familie med malware-applikationer, der er udviklet af NSA med henblik på uhyrligt at få adgang til et systems harddisk og for at forstyrre dets operationer.

Ifølge First Look er der op til fem varianter af QUANTUM, der bruges på RAF Menwith Hill, hvilket er et vigtigt efterretningssted i Det Forenede Kongerige, der ligger lige uden for Harrogate i Nord Yorkshire. Der er QUANTUMSKY, der forhindrer en bruger i at få adgang til bestemte websteder; QUANTUMCOPPER, som ødelægger downloadede filer; QUANTUMHAND, som efterligger Facebook; plus to andre. Detaljer om de resterende to ikke-nævnte malware-programmer er kun få.

De fleste efterretningsbureauer har en form for intern hyttebranche, der er ansvarlig for produktion af tilpasset malware. For et par år tilbage blev Irans nukleare ambitioner midlertidigt standset, efter at et antal centrifuger blev ødelagt som et resultat af Stuxnet; et malware-program, der var spredes gennem inficerede USB-drev Kunne disse NSA-cyber-spionage-teknikker bruges mod dig?Hvis NSA kan spore dig - og vi ved, det kan - så kan cyberkriminelle. Her er, hvordan regeringsfremstillede værktøjer vil blive brugt mod dig senere. Læs mere , og fik centrifugerne til ustoppeligt at spin ud af kontrol, hvilket i sidste ende forårsagede alvorlig skade på det følsomme maskineri. Det blev mistænkt, at USA og Israel var ansvarlige for Stuxnet. Det ser ud til at være sandsynligt, at Canada også har denne interne kapacitet, skønt i mindre skala.

Uden for specifikke malware-applikationer har CSE tilsyneladende en uddannet, dygtig arbejdsstyrke, der er i stand til at forstyrre og kompromittere netværk og applikationer. En lækket PowerPoint-præsentation fra kommunikationssikkerhedsanlægget kaldet ‘CSEC Cyber Threat Funktioner - SIGINT og ITS: En ende-til-ende tilgang ”giver en top-down vurdering af, hvad de er i stand til af. Dette inkluderer proaktivt systemforsvar, men også mekanismer til at "deaktivere" og "ødelægge modstanders infrastruktur" samt distribuere malware.

En anden version af sandheden

I de senere år har regeringerne set de muligheder, som sociale medier giver, til skabe og formidle en bestemt fortælling Hvordan sociale medier er den nyeste militære slagmarkStorbritannien har genoplivet den 77. Brigade, berygtet for sin brug af uortodokse strategier under 2. verdenskrig, i for at samle intelligens, sprede propaganda og kontrollere overordnede fortællinger på Facebook og Twitter. Kunne de holde øje med dig? Læs mere . Mange lande, inklusive Kina, Storbritannien og Israel, har hele enheder af ansatte, hvis opgave er at pumpe propaganda til Twitter, Facebook og i blogosfæren.

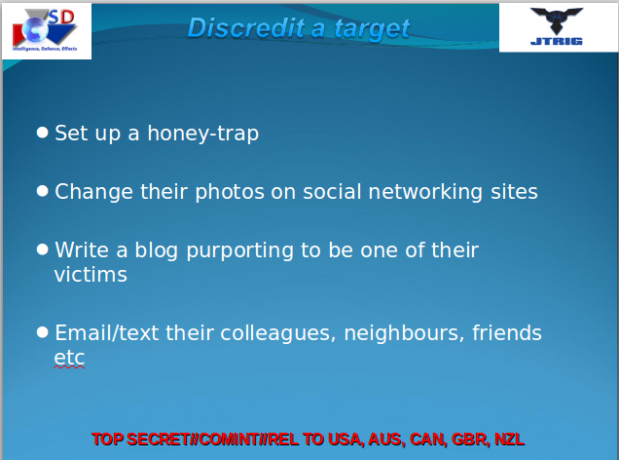

Under henvisning til disse dokumenter er det også blevet afsløret, at Canada også er i stand til 'bedrag-taktik'.

Disse inkluderer "falsk flag" -handlinger, hvor en kriminel handling fejlagtigt tilskrives en stat eller en ikke-statlig aktør, såvel som andre verdslige, men også urolige, bedrag-taktikker. Disse inkluderer rigging online afstemninger for at give et gunstigt resultat; distribution af oplysninger, der vides at være falske; og ‘astroturfing’ sociale netværkswebsteder med vildledende eller uærlige beskeder for at drukne modsatte meddelelser og for at præsentere et synspunkt som et dominerende.

Hvad betyder dette for canadiere?

De fleste fornuftige mennesker ser behovet for en efterretningstjeneste. Det 21. århundrede er farligt, og det bliver kun farligere. Men det er også ubestrideligt, at det at have en efterretningstjeneste, der opererer med straffrihed og intet retsligt tilsyn, i sidste ende er skadeligt for privatlivets fred, sikkerhed og frihed.

Dette var et følelse, der gentages af Ronald Deibert, direktør for Citizen Lab, taler med det canadiske Broadcasting Corporation.

”Dette er utrolige magter, der kun bør tildeles regeringen med enorm trængsel og kun med en tilsvarende massiv investering i lige så magtfulde systemer med tilsyn, revision og offentlighed ansvarlighed,"

Hvorvidt der er politisk vilje til reelt at reformere de canadiske efterretningstjenester, ses stadig, især med den stadigt nærværende trussel fra ekstremistiske terrorister som ISIL.

Nogle tvivler på, at CSE's strategier til beskyttelse af Canada er nyttige eller bare forværrer de eksisterende trusler. Jeg talte med Cory Doctorow, den canadiske forfatter af “Lillebror” og grundlægger af Boing Boing. Han sagde:

”Sikring af Canadas elektroniske infrastruktur skal starte med at finde og rette så mange fejl i koden, operativsystemerne og systemer, som canadiere, canadiske virksomheder og den canadiske regering og dens institutioner stoler på for livet og død. Sikkerhedstjenesterne prioriterer lovovertrædelse - - at finde fejl og holde dem hemmelige, så de kan bruge dem til at hacke “onde fyre” - og det betyder, at de konstitutionelt er ude af stand til at udføre deres defensive pligt over for os uden at gå på kompromis med deres vigtigste taktik.

Uanset hvilke bugs de er [CSA], der opdager og våbenhandler, opdages og udnyttes også af udenlandske spioner, skurker smålig og organiseret, og voyeurs og krybber i enhver beskrivelse. Ved at forlade os sårbare over for disse trusler, så de kan spille Tom Clancy live-action-rollespil, ophæver de deres pligt over for den canadiske offentlighed og Canada selv. Det er depraveret ligegyldighed i en grotesk skala. ”

Timing er alt

Det er ikke tilfældigt, at First Look Media frigav disse dokumenter kun få uger før det canadiske parlament forfalder at stemme om Bill C-51, også kendt som Anti Terrorism Act, og mens dette lovforslag stadig er meget debatteret. Vi har lært, i hvilket omfang de canadiske sikkerhedstjenester kan kompromittere og forstyrre computeren netværk, og afslør, hvordan de har gjort det med ringe til ingen retslig kontrol, og det er * Bekymrende *.

Men intetsteds så bekymrende som Bill C-51 er. Dette kontroversielle stykke lovgivning ville gøre det muligt for det indenlandske efterretningsagentur, CSIS (Canadian Security Intelligence Service) lettere at bruge den sofistikerede infrastruktur i CSE.

Borgerlige frihedsgrupper bekymrer sig også for, at C-51 også kan resultere i en begrænsning af protestfriheden, ytringsfriheden og en svækkelse af privatlivets rettigheder.

Disse åbenbaringer alene er usandsynligt, at Bill C-51 vil spotte. Det vil kun ske som følge af, at folk bliver rasende og lægger pres på deres repræsentanter. Det, vi har lært, fremhæver imidlertid de beføjelser, som de canadiske sikkerhedstjenester allerede har, og rejser spørgsmålet om, hvorvidt de skal udvides yderligere. Især når canadiere allerede overvåges kraftigt, både hjemme, online og endda ved grænsen.

Men hvad synes du? Er det nogensinde acceptabelt at masseovervåge borgere og hacke computere uden en berettigelse, når det er i offentlig sikkerhed? Vil du gerne se mere retligt tilsyn med CSE? Uanset hvad du synes, vil jeg gerne høre det. Efterlad en kommentar nedenfor, så taler vi.

Matthew Hughes er en softwareudvikler og forfatter fra Liverpool, England. Han findes sjældent uden en kop stærk sort kaffe i hånden og forguder absolut sin Macbook Pro og hans kamera. Du kan læse hans blog på http://www.matthewhughes.co.uk og følg ham på twitter på @matthewhughes.