Reklame

iOS anses for at være et af de mere sikre mobile operativsystemer. Det er designet fra bunden til at være sikkert, og har følgelig undgået mange af de sikkerhedstrusler, der har plaget Android.

De få trusler, der findes for platformen Smartphone-sikkerhed: Kan iPhones få malware?Malware, der påvirker "tusinder" af iPhones, kan stjæle App Store-legitimationsoplysninger, men størstedelen af iOS-brugere er helt sikre - så hvad er der med iOS og useriøs software? Læs mere har tendens til at være centreret omkring jailbroken enheder 4 Tvingende sikkerhedsårsager til ikke at jailbreak din iPhone eller iPadJailbreaking kan slippe af med Apples mange begrænsninger, men inden du jailbreak din enhed er det en god ide at afveje fordelene og potentielle ulemper. Læs mere eller dem, der ellers er blevet kompromitteret, eller udnytter stjålne virksomhedscertifikater.

Men AceDeceiver er anderledes. Det blev opdaget af Palo Alto Networks tidligere i denne uge og er i stand til at inficere fabrikskonfigurerede iPhones uden at brugeren ved det ved at udnytte de grundlæggende mangler i Apples FairPlay DRM-system.

Fra piratkopiering til malware

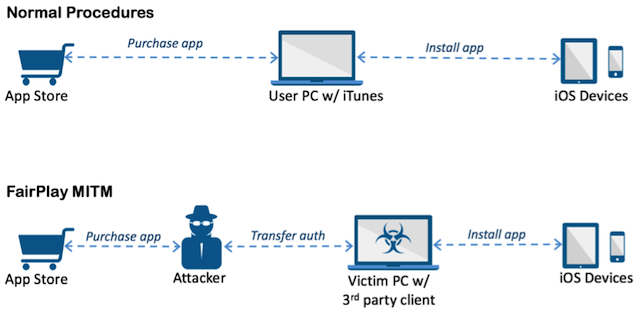

Den måde, AceDeceiver distribueres på, er baseret på noget kaldet “FairPlay Man-In-the-Middle”, som er en almindelig taktik, der er blevet brugt siden 2013 til at installere piratkopierede applikationer på ikke-jailbroken iPhones og iPads.

Når en person køber en iPhone-applikation fra en computer, kan applikationen straks sendes til den telefon. Men mellem køb, der foretages, og applikationen bliver leveret, sker der en hel flok kommunikation mellem enhederne og Apples servere.

Navnlig vil Apple sende en godkendelseskode til iOS-enheden, hvilket i det væsentlige bekræfter til klientenheden, at applikationen er købt korrekt. Hvis nogen fanger en af disse tilladelseskoder og er i stand til at efterligne, hvordan Apples servere interagerer med iOS-enheder, vil de kunne sende applikationer til den enhed.

Disse applikationer kan være applikationer der har ikke fået tilladelse fra Apple til at vises i App Store 8 Latterlige og inkonsekvente Apple App Store-retningslinjer [Opinion]Her er en radikal mening - du skal være i stand til at køre de apps, du kan lide, på de enheder, du ejer. Apple er ikke enig, og det snoede sig selv til kringler, der skaber vilkårlige regler for hvilken app ... Læs mere , eller kan være piratkopierede applikationer.

I dette tilfælde er applikationer, der distribueres med denne nye spin på "Fairplay Man-In-The-Middle" malware-applikationer.

Mød Aisi Helper

For dette angreb FairPlay Man-In-The-Middle Hvad er et menneske i midten-angreb? Sikkerheds jargon forklaretHvis du har hørt om "mand-i-midten" -angreb, men ikke er helt sikker på, hvad det betyder, er dette artiklen for dig. Læs mere angreb udføres af Aisi Helper, som er en Windows-softwareprogram, der menes at være udviklet i Shenzhen, Kina.

Pålydende hævder det at være en legitim tredjepart iDevice administrationsprodukt. Det har meget af fangsten af legitime programmer. Det giver brugerne mulighed for at jailbreak og sikkerhedskopiere enheder på det lokale netværk og geninstallere iOS, hvis det er nødvendigt. Det er i det væsentlige iTunes, skønt uden musikafspilleren, og sigter helt på det kinesiske marked.

Ifølge ITJuzi, som profilerer nystartede virksomheder på det kinesiske marked, blev det første frigivet i 2014. Dengang indeholdt den ikke ondsindet opførsel. Siden da er det blevet omfattende ændret til at bruge ovennævnte strategi for at distribuere malware til eventuelle tilsluttede enheder.

Når Aisi Helper registrerer en tilsluttet enhed, begynder den automatisk, og uden brugerens samtykke, at installere AppDeciever Trojan. Den eneste antydning om, at dette sker, er, at en mystisk og uønsket applikation vil være vist på brugerens liste over apps.

AceDeceiver-malware

I skrivende stund har der været tre af disse trojanere. Hver af dem er hidtil oprindeligt maskerede som tapet-apps. Hver af disse er gjort tilgængelige i App Store efter at have bestået Apples notorisk strenge kildekodekontrol, hvor det gennemgås ved indsendelse og ved hver efterfølgende opdatering. Dette burde i teorien have forhindret dem i at vises i App Store.

Palo Alto Networks mener, at udviklerne var i stand til at nederdel disse kontroller ved at indsende dem uden for Kina og oprindeligt stille dem til rådighed for kun en håndfuld markeder, som Det Forenede Kongerige og det nye Sjælland.

Denne specifikke variant af AceDeciever-malware forbliver sovende, medmindre enheden har en IP-adresse i Folkerepublikken Kina. Det er klart på grund af dette og leveringsmediet, at det er rettet mod kinesiske brugere. Selvom det også kan påvirke alle, der bruger en kinesisk VPN, eller nogen, der rejser inden for Kina.

Når malware registrerer enheden i Kina, vil den forvandle sig fra at være en applikation til download og skift wallpwapers, til en, der maskerades som flere Apple-tjenester, f.eks. App Store, og Spillecenter.

Formålet med dette er forudsigeligt at høste Apple-legitimationsoplysninger. Dette giver derefter angriberen mulighed for at købe applikationer og e-bøger, de har placeret i App Store, og til gengæld opnå en sund fortjeneste. AppDeciever kan imidlertid ikke blot 'få adgang til' disse legitimationsoplysninger, da de er gemt sikkert i en krypteret container.

Så det bruger social teknik taktik Hvad er social teknik? [MakeUseOf Explains]Du kan installere branchens stærkeste og dyreste firewall. Du kan uddanne medarbejdere om grundlæggende sikkerhedsprocedurer og vigtigheden af at vælge stærke adgangskoder. Du kan endda låse serverrummet - men hvordan ... Læs mere i stedet. AceDeceiver vil vise pop-ups, der ligner de kommer fra Apple, og beder brugeren om at bekræfte deres legitimationsoplysninger. Når brugeren overholder, sendes disse over netværket til en ekstern server.

Disse applikationer er siden blevet fjernet fra butikken. På trods af dette kan de stadig installeres af en angriber ved at udnytte FairPlay Man-In-The-Middle-angrebet.

Bør du være bekymret?

Så lad os skære til jagten. Har du grund til at være bekymret over dette? Nå, ja og nej.

Lige nu er den største manifestation af dette centreret omkring Kina. Den er målrettet mod kinesiske iPhones, den er sovende uden for Kina, og den bruger socialteknik, der er omhyggeligt udformet for at være en succes mod kinesiske brugere.

Men på trods af dette er der grund til bekymring. Det er trods alt baseret på en taktik, der er blevet brugt siden 2013 til at installere piratkopieret software. Tre år senere skal dette hul endnu ikke lukkes, og det er det stadig i sidste ende udnyttelig.

Det faktum, at det blev offentliggjort tre gange i App Store, rejser også alvorlige spørgsmål om Apples evne til at holde det malware-fri.

Som det påpeges af Palo Alto Labs, ville det desuden være bagatel at omarbejde denne malware til at målrette brugere i USA eller Europa.

Lige nu er der ikke meget, der kan gøres for at bekæmpe det. Palo Alto Networks anbefaler alle, der har installeret Aisi Helper, straks afinstallere det. De siger også, at ofrene skal aktivere tofaktorautentisering samt ændre deres adgangskoder.

De har også frigivet to IPS-signaturer (Intrusion Prevention System) til virksomheder, der bruger deres firewall-apparater for at blokere angrebet. Desværre er disse ikke tilgængelige for forbrugere.

Over til dig

Blev du påvirket af AceDeceiver Malware? Kender du nogen der var? Fortæl mig om det i kommentarerne nedenfor.

Matthew Hughes er en softwareudvikler og forfatter fra Liverpool, England. Han findes sjældent uden en kop stærk sort kaffe i hånden og forguder absolut sin Macbook Pro og hans kamera. Du kan læse hans blog på http://www.matthewhughes.co.uk og følg ham på twitter på @matthewhughes.