Reklame

Det er vanskeligt at sætte et nøjagtigt tal på virkningen af malvertisering. Da de var højest mellem 2014-2016, førte malvertiseringskampagner sikkerhedsundersøgelsesfirmaer til at rapportere millioner af ondsindede reklamer på nettet.

Uanset om antallet af malvertiseringshændelser er steget eller ej, er en ting klart. Malvertisering kan gøre meget skade for en intetanende bruger. Med det lave indgangsniveau til malvertisering forbliver truslen aktiv.

Denne guide, der hjælper dig med at forstå, hvad malvertisering er, hvorfor det er så populært, hvor det gemmer sig, og hvad du kan gøre ved det.

Hvad er malvertisering?

"Malvertising" er et portmanteau for "ondsindet reklame." Kort sagt, malvertisering er praksis med at bruge onlineannoncer til at inficere computere med forskellige typer malware.

Et malvertiserende angreb (også kendt som et drive-by malware-angreb) kan arbejde på forskellige måder. Der er imidlertid to almindelige teknikker:

- Pre-klik: En malvertiseringskampagne, der bruger et specielt script, der automatisk downloades, så snart annoncen indlæses. Brugeren behøver ikke at klikke på noget; det er nok at besøge siden, der indeholder annoncen. Dette giver en angriber mulighed for at placere malvertisering på en destinationsside eller indstille en omdirigeringskæde til malvertisering for at sprænge brugere gennem flere ondsindede sider.

- Post-klik: Som det lyder; brugeren downloader malware efter at have klikket på den ondsindede annonce. Angribere bruger stadig malvertiserende omdirigeringer for at få brugere til at bevæge sig gennem adskillige sider.

Malvertisering kan indeholde alle slags malware-typer. Det kan være alt fra adware til ransomware til et stykke kode, der ændrer indstillinger på din router. Udnyttelsessæt er en almindelig malvertiserende nyttelast. Hvis det lykkes, kan et exploit-kit åbne dit system for andre malware-typer. Botnets, bank-trojanere og cryptojackers er også i menuen for malvertisering.

Hvor stor en trussel er malvertisering?

At bedømme omfanget af malvertisering kan være hårdt. Det er tavs og kommer ikke med de andre almindelige røde flag, som vi træner os selv til at få øje på. Vadim Kotov, senior sikkerhedsforsker hos Brom, gentager dette:

”Den fortsatte stigning i malvertisering er også opmærksom, da den blev så hurtig og stor indflydelse, stort set på grund af dens angreb på højprofilerede websteder. Efter en yderligere udboring, alene i år, var der malvertiserende angreb på mere end en fjerdedel af Alexa 1.000. Denne klasse af angreb er fascinerende, da den repræsenterer et perfekt symbiotisk forhold mellem to diskrete teknologier, der ender med at skabe så skadelige virkninger. ”

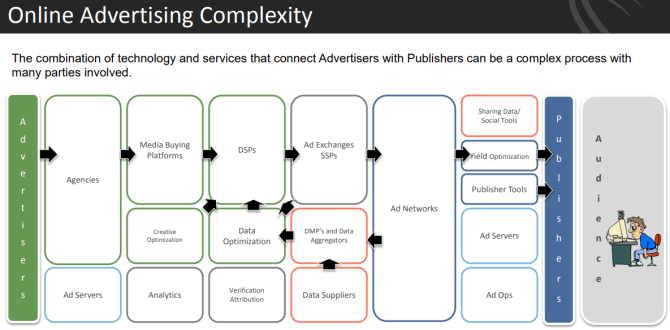

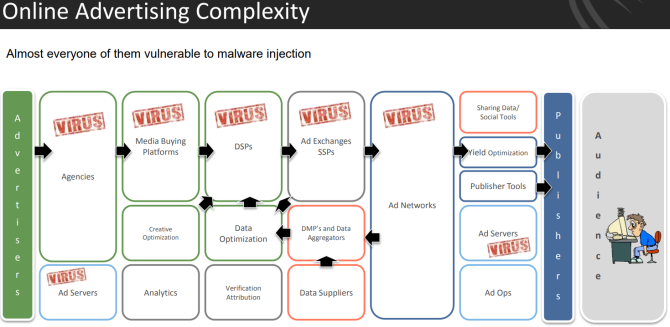

Hovedårsagen er, at reklame er overalt. Netværk fra tredjepart sælger annoncer til store websteder som eBay, The Weather Channel, Rotten Tomatoes og MakeUseOf.

Disse sider viser annoncerne i god tro. Men hvis en malvertiser finder ud af, hvordan man indsætter en ondsindet annonce i et legitimt annoncenetværk, er der en chance for, at den vises på højtstående websteder, før den fanges.

Annoncenetværk brugt som distributionsnetværk til malware

Netværkene, der betjener reklamer over internettet, er i vid udstrækning automatiseret med kun perifert menneskeligt engagement. Dette betyder, at angribere kan tage en chance. Hvis det lykkes, vil deres inficerede annonce luske gennem sikkerhedssystemerne i et internetannoncenetværk. Selv højt betroede annoncenetværk, som Googles DoubleClick, har distribueret ondsindede annoncer.

Automatiseringen betyder, at et flertal af webstederne ikke er klar over, hvad der præcist vil blive vist på deres websted, fjerne sig selv fra udvælgelsesprocessen - og yderligere distancere sig fra potentielt ondsindet indhold.

En taktik for malvertisere for at få deres annoncer til pålidelige netværk er ved først at købe annonceplads til godartede annoncer. Når et ry som en legitim annoncør er etableret, begynder de malware-lastede annoncer. Fordi de er under mindre gennemgang end nye annoncører, har de en kort mulighed for at smide disse underordnede oplysninger på websteder.

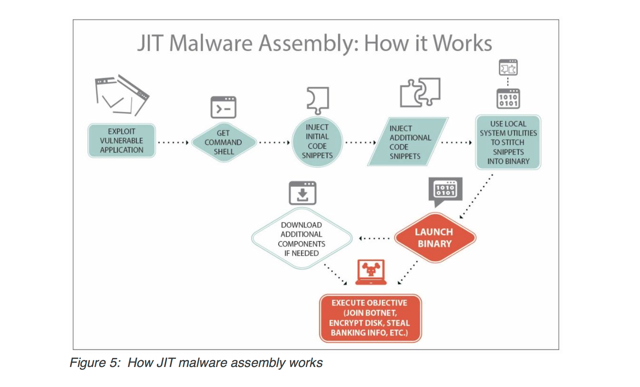

Just-in-Time Malware-samling

En nyere metode til at offentliggøre malvertisationer er netop-tid malware-samling. Dette inkluderer uskyldige kodekomponenter i annoncerne, der downloades separat til ofrets computer. Derefter samles de og samles til malware-nyttelasten.

Denne nyttelast kan derefter køre eller downloade yderligere komponenter for at afslutte monteringen. Dette er især vanskeligt at opdage.

Malvertiseringstrussel på mobil

Malvertisering er en særlig trussel mod mobilbrugere. Hvor mange gange har du ved et uheld trykket på en annonce på et websted, mens du ruller igennem? Eller klikkede du på en annonce i et spil, mens du prøver at gennemskære timere eller lockout-skærme?

En ondsindet annonce skelner ikke mellem et “ordentligt” klik og et tilfældigt klik. Smartphone-design hjælper heller ikke. Skærmen er fantastisk til at rulle, men nøjagtigt at klikke er et andet forslag.

Et andet smartphone-problem er manglen på sikkerhedsprogrammer. Mange brugere overvejer simpelthen ikke deres smartphones sikkerhed på samme måde som et skrivebord eller en bærbar computer.

Hvor kommer malvertisering fra?

Sund fornuft fortæller os at undgå den tegnede side af internettet. Tænk på de websteder, du normalt ville overveje at være vært for malware eller være interesseret i en malvertiseringskampagne:

- Pornografiske websteder.

- Websteder, der tilbyder andet NSFW / NSFL-indhold

- Websteder, der tilbyder gratis software / revner / keygens / warez

- Websteder, der tilbyder Flash-spil

- Ulovlige streaming-websteder

- Torrent-websteder

- Websteder, der bruger “upålidelige” TLD'er, der er vært i “tvivlsomme” lande

- Websteder, der tilbyder kuponer, opsparing og spørgeskemaer

- Online-datingsider

- Oddssteder

Desværre kan du finde malvertisering absolut overalt. På grund af, hvordan tredjeparts annoncenetværk fungerer, kan inficerede annoncer spredes til en lang række ellers meget pålidelige websteder med høj hastighed. Mens der er steder, der er mere tilbøjelige end andre til at inficere dig med malware, kan du til enhver tid blive ramt af en af disse annoncer.

Malvertisering er også en stealthy leveringsmetode. Imidlertid viste RiskIQs forskning, at i 2015 var den mest almindelige form for malvertisering gennem falske softwareopdateringer, især til Adobes Flash-plugin. De kan også spredes gennem falske virus- og malware-advarsler, selvom udbredelsen af den pågældende metode er faldet.

Bemærk: Alarmen ovenfor ser ud til at være legitim, er det ikke? Lær mere om hvordan man kan se falske virus- og malware-advarsler Sådan ser du og undgår falske virus- og malware-advarslerHvordan kan du fortælle mellem ægte og falske advarselsmeddelelser om virus eller malware? Det kan være hårdt, men hvis du forbliver rolig, er der et par tegn, der hjælper dig med at skelne mellem de to. Læs mere så du bliver aldrig fanget eller narret.

Sporing af malvertiseringskampagner

Tilbage i marts 2015, Malwarebytes annonceret den havde sporet en bestemt kampagne, da den dynamisk kørte gennem forskellige internetudbydere og kulminerede med ondsindede reklamer set på:

- MSN.com: 1,3 milliarder månedlige besøg

- NYTimes.com: 313,1 millioner

- BBC.co.uk: 290,6 millioner

- AOL.com: 218,6 millioner

- my.xfinity.com: 102,8 millioner

- NFL.com: 60,7 millioner

- realtor.com: 51,1 millioner

- theweathernetwork.com: 43 millioner

- thehill.com: 31,4 millioner

- newsweek.com: 9,9 millioner

De injicerede ondsindede annoncer var designet til at levere Angler-udnyttelsessættet Sådan hacker du dig: Den skumle verden med udnyttelsessætSvindlere kan bruge softwarepakker til at udnytte sårbarheder og oprette malware. Men hvad er disse udnyttelsessæt? Hvor kommer de fra? Og hvordan kan de stoppes? Læs mere . Dette er kendt for at søge efter og udnytte sårbarheder i HTML, Silverlight, Flash, JavaScript, Java og meget mere. Når Angler EK er installeret, installeres den en variant af ofte sete ransomware TeslaCrypt eller AlphaCrypt. Med potentialet til at inficere bogstaveligt talt milliarder af brugere, stiger den malvertiserende indsats konstant.

Sådan beskytter du dig mod malvertisering

Det ligner en enorm opgave. Malvertiseringerne er tilsyneladende overalt, men der er et par forholdsregler, du kan tage:

- Deaktiver Flash og Silverlight. Begge er hyppige mål for angribere, begge indeholder ofte sikkerhedssårbarheder Tror Flash er det eneste usikre plugin? Tænk igenFlash er ikke det eneste browser-plugin, der udgør en risiko for dit online privatliv og sikkerhed. Her er yderligere tre plugins, som du sandsynligvis har installeret i din browser, men som skal afinstalleres i dag. Læs mere .

- Brug tilføjelser til scriptstyring. Da de fleste annoncer og scripts automatisk implementeres, kan du bruge en script-blokerende browserudvidelse til at kontrollere dit webindhold Kontroller dit webindhold: Væsentlige udvidelser til blokering af sporing og scriptsSandheden er, at der altid er nogen eller noget, der overvåger din internetaktivitet og indhold. I sidste ende, jo mindre information vi lader disse grupper have de sikrere vil vi være. Læs mere .

- Brug og opdater din antivirus. Dette vil fange flere ting, end det går glip af.

- Overvej at opgradere. Malwarebytes Premium er en værdifuld investering 5 grunde til at opgradere til Malwarebytes Premium: Ja, det er det værdMens den gratis version af Malwarebytes er fantastisk, har premium-versionen en masse nyttige og værdifulde funktioner. Læs mere sammen med en gratis antivirus-pakke. Jeg bruger Windows Defender og Malwarebytes Premium til et mere sikkert system.

Indtil der sker et monumentalt skift i, hvordan Internettet finansieres, vil annoncer fortsat blive vist som en del af vores daglige browsing. Massive annoncenetværk forsvinder ikke, medmindre der er et levedygtigt alternativ inklusive disse eksisterende annonceringsmoder. De vil bestemt ikke give afkald på deres fortjeneste.

Og selvom hvert af de store ad-netværk aktivt vil tackle den malvertiserende trussel, er der stadig en stor vægt på selvbeskyttelse.

Vil du have en browser, der har auto-script-blokering og bekymrer sig om dit privatliv? Tjek modig ud, en browser, der tager dit privatliv alvorligt Modig er en hurtigere, sikrere, ikke-Google webbrowser, der er lavet til dagens internetBrave er en ny browser, der vides at være hurtigere og sikrere end Google Chrome. Hvordan? Lad os vise dig dets unikke funktioner og deres indvirkning. Læs mere .

Gavin er seniorforfatter for MUO. Han er også redaktør og SEO Manager for MakeUseOfs kryptofokuserede søsterside, Blocks Decoded. Han har en BA (Hons) samtidsskrivning med digital kunstpraksis, der er pilleret ud fra bjergene i Devon, samt over et årti med professionel skriftlig erfaring. Han nyder rigelige mængder te.