Reklame

The Heartbleed bug Heartbleed - Hvad kan du gøre for at være sikker? Læs mere har været genstand for meget håndsvingning og er blevet kaldt en af de alvorligste brud på computersikkerheden gennem tidene Massiv fejl i OpenSSL lægger meget af Internet i fareHvis du er en af de mennesker, der altid har troet, at open source-kryptografi er den mest sikre måde at kommunikere online på, er du i en overraskelse. Læs mere . Men nogle mennesker er ikke overbeviste - trods alt, hvem har Heartbleed faktisk skadet? Der har været flere rapporterede angreb fra Heartbleed, der blev brugt til at gøre reel skade. Hvis du mener, at Heartbleed er al hype, skal du tænke igen.

900 SIN'er stjålet fra det canadiske indtægtsagentur

I Canada brugte en angriber Heartbleed-buggen mod det canadiske indtægtsagentur og fangede omkring 900 sociale forsikringsnumre (SIN) tilhørende personer, der indgav deres indkomstskat. Dette er dybest set det canadiske, der svarer til en angriber, der fanger sociale sikkerhedsnumre (SSN'er) fra IRS i USA. Nogle data relateret til canadiske virksomheder blev også stjålet.

Angriberen blev arresteret for at fange disse numre, men vi ved ikke, om angriberen solgte SIN'erne eller sendte dem videre til en anden. Ligesom socialsikringsnumre i USA kan disse numre generelt ikke ændres - de kan kun ændres, hvis du beviser, at du har været et offer for svig. Berørte skatteydere bliver nødt til at abonnere på en kreditovervågningstjeneste og holde styr på folk, der forsøger at åbne bankkonti og kreditkort i deres navn. Identitetstyveri 6 Advarselsskilte om digital identitetstyveri, som du ikke bør ignorereIdentitetstyveri er ikke for sjældent for en begivenhed i disse dage, men alligevel falder vi ofte i fælden med at tro, at det altid vil ske med "en anden". Ignorer ikke advarselsskiltene. Læs mere er en alvorlig bekymring her.

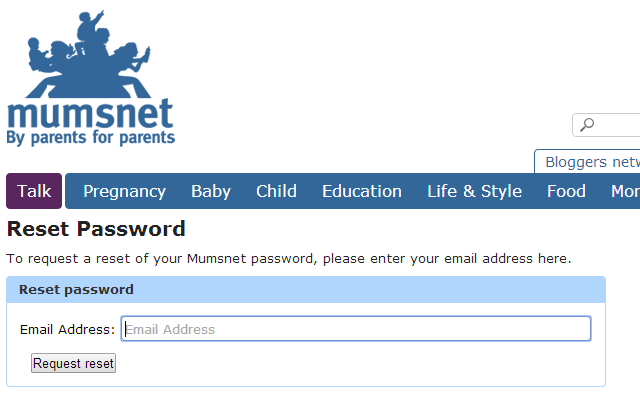

Mumsnet og andre adgangskodstyverier

Mumsnet annoncerede for nylig, at det tvinger alle brugere til at ændre deres adgangskoder. Dette var ikke kun en forebyggende foranstaltning - Mumsnet havde grund til at tro det angribere havde fået adgang til adgangskoder og private meddelelser der hører til op til 1,5 millioner brugere.

Dette er sandsynligvis ikke det eneste websted, der har følsomme adgangskoder stjålet fra det. Hvis folk er det begår den store fejl ved at genbruge den samme adgangskode på flere websteder Guide til adgangskodestyringFøl dig ikke overvældet af adgangskoder, eller brug bare den samme på hvert websted, så du husker dem: design din egen adgangskodestyringsstrategi. Læs mere , kan en angriber komme ind på andre konti. For eksempel, hvis nogen bruger den samme adgangskode til både deres Mumsnet-konto og den e-mail-konto, der er bundet til deres Mumsnet-konto, kan angriberen komme ind på den e-mail-konto. Derfra kan angriberen nulstille andre adgangskoder og komme ind på andre konti

Hvis du modtog en e-mail fra en service, der beder dig om at ændre din adgangskode og sikre dig, at du ikke bruger det samme adgangskode andetsteds, er det muligt, at tjenesten har stjålet sine adgangskoder - eller måske har fået deres adgangskoder stjålet og ikke er det jo da.

VPN-kapring og tyverier af privat nøgle

Sikkerhedsfirma Mandiant annoncerede det angribere brugte Heartbleed til at krænke en intern virksomheds VPN, eller virtuelt privat netværk, der hører til en af deres klienter. VPN brugte multifaktorgodkendelse Hvad er tofaktorautentisering, og hvorfor du skal bruge denTo-faktor-godkendelse (2FA) er en sikkerhedsmetode, der kræver to forskellige måder at bevise din identitet på. Det bruges ofte i hverdagen. For eksempel kræver betaling med et kreditkort ikke kun kortet, ... Læs mere , men det gjorde ikke noget - - angriberen var i stand til at stjæle private krypteringsnøgler fra et VPN-apparat med Heartbleed-angrebet og var derefter i stand til at kapre aktivere VPN-sessioner.

Vi ved ikke, hvilket selskab blev angrebet her - Mandiant annoncerede netop, at det var en ”major virksomhed." Angreb som denne kunne bruges til at stjæle følsomme virksomhedsdata eller inficere interne virksomhedsnetværk. Hvis virksomheder ikke sikrer, at deres netværk ikke er sårbare over for Heartbleed, kan deres sikkerhed let omgås.

Den eneste grund til at vi hører om dette er fordi Mandiant ønsker at opmuntre folk til at sikre deres VPN-servere De bedste VPN-tjenesterVi har samlet en liste over, hvad vi anser for at være de bedste VPN-tjenesteudbydere (Virtual Private Network), grupperet efter premium, gratis og torrent-venlig. Læs mere . Vi ved ikke, hvilket selskab blev angrebet her, fordi virksomheder ikke ønsker at meddele, at de er kompromitteret.

Dette er ikke det eneste bekræftede tilfælde, hvor Heartbleed bruges til at stjæle en privat krypteringsnøgle fra en kørende servers hukommelse. CloudFlare tvivlede på, at Heartbleed kunne bruges til at stjæle private krypteringsnøgler og udsendte en udfordring - prøv at hente den private krypteringsnøgle fra vores server, hvis du kan. Flere mennesker opnåede den private nøgle inden for en enkelt dag.

Statlige overvågningsorganer

Kontroversielt kunne Heartbleed-bug være blevet opdaget og udnyttet af statslige overvågnings- og efterretningsbureauer, før den blev offentlig viden. Bloomberg rapporterede det NSA har udnyttet Heartbleed i mindst to år. Det NSA og Det Hvide Hus benægtede dette, men direktør for national efterretning James Clapper sagde berømt, at NSA ikke indsamlede data om millioner af amerikanere, før NSA's overvågningsaktiviteter blev kendt, noget vi ved nu ikke er sandt Hvad er PRISM? Alt hvad du behøver at videDet nationale sikkerhedsagentur i USA har adgang til de data, du lagrer hos amerikanske tjenesteudbydere som Google Microsoft, Yahoo og Facebook. De overvåger sandsynligvis også det meste af trafikken, der flyder over ... Læs mere . Det ved vi også NSA lagrer sikkerhedssårbarheder til brug mod overvågningsmål snarere end at rapportere dem, så de kan rettes.

Bortset fra NSA er der andre statslige overvågningsorganer i verden. Det er muligt, at et andet lands statslige overvågningsagentur opdagede denne fejl og brugte den mod overvågningsmål, muligvis endda amerikanske virksomheder og offentlige agenturer. Vi kan ikke vide noget med sikkerhed her, men det er meget muligt, at Heartbleed er blevet brugt til spionage aktiviteter, før det blev offentliggjort - det vil bestemt bruges til disse formål nu, hvor det er offentligt viden!

Vi ved det bare ikke

Vi ved bare ikke, hvor meget skade Heartbleed har gjort endnu. Virksomheder, der ender med overtrædelser takket være Heartbleed, vil ofte gerne undgå at afgive nogen pinlige meddelelser, der kan skade deres forretning eller skade deres aktiekurser. Det er generelt lettere at håndtere problemet internt end at lade verden vide det.

I mange andre tilfælde ved tjenester ikke, at de er blevet bidt af Heartbleed. Takket være den type anmodning, som Heartbleed-sårbarheden bruger, vises Heartbleed-angreb ikke i mange serverlogfiler. Det vil stadig vises i netværkstrafiklogfiler, hvis du ved, hvad de skal kigge efter, men ikke alle organisationer ved, hvad de skal kigge efter.

Det er også muligt, at Heartbleed-bug er blevet udnyttet i fortiden, før den blev offentlig viden. Det er muligt, at cyberkriminelle eller - mere sandsynligt - statslige overvågningsorganer opdagede fejlen og har brugt den. Eksemplerne her er bare et øjebliksbillede af de få ting, vi kender.

Hype er berettiget - det er vigtigt, at vi får tjenester og enheder opdateret så hurtigt som muligt for at hjælpe med at reducere skaden og undgå værre angreb i fremtiden.

Billedkredit: snoopsmas på Flickr, ChrisDag på Flickr

Chris Hoffman er en teknisk blogger og en teknologisk afhængig, der bor i Eugene, Oregon.